25.03

In Datenschutz ,KI-Generierter Inhalt ,KI/AI | Tags:

Das hier ist ein vollständig KI generierter Artikel.

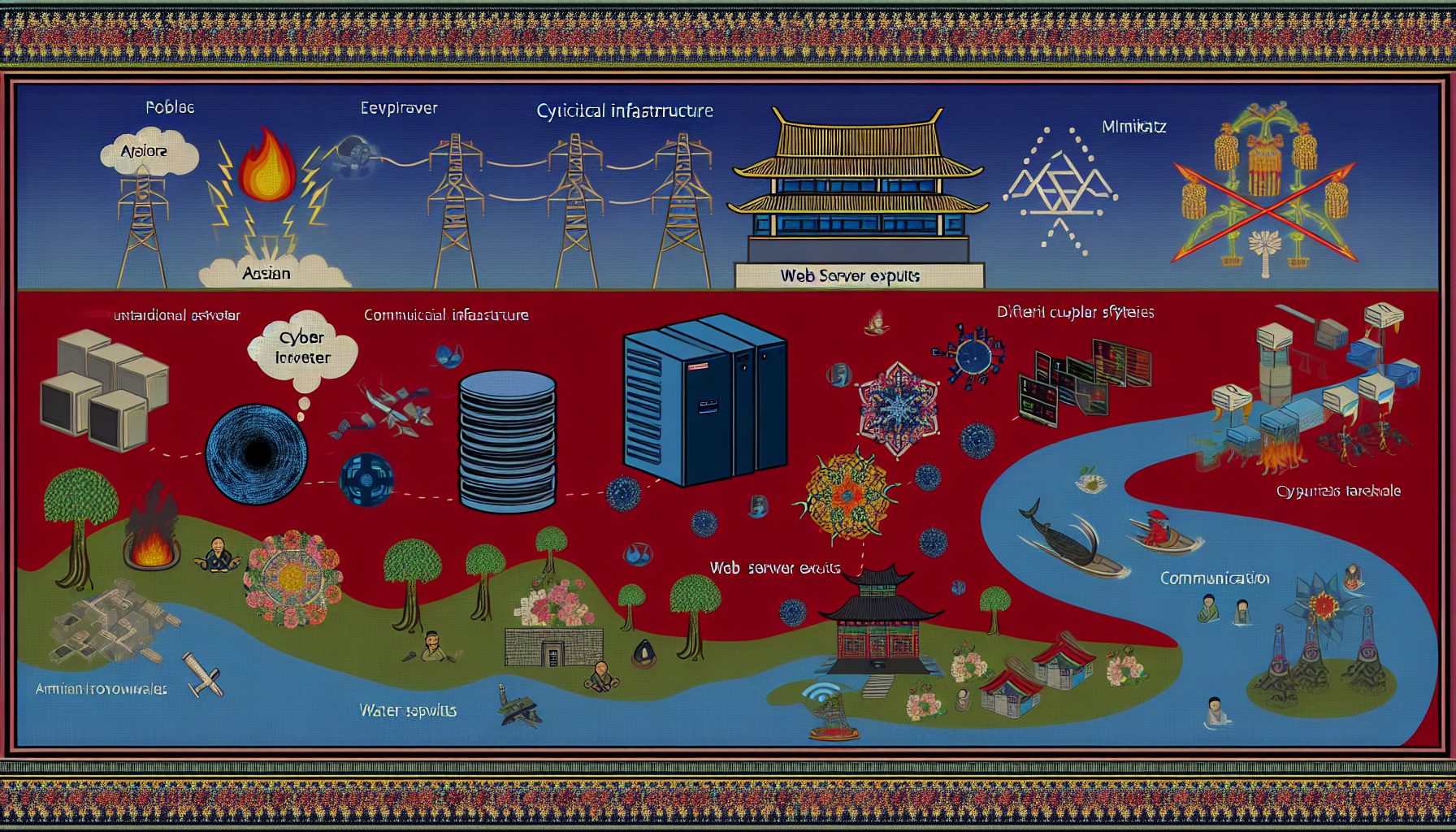

In den letzten Jahren wurden hochrangige Organisationen in Süd-, Südost- und Ostasien von einer chinesischen Bedrohungsgruppe angegriffen. Diese Angriffe, die auf Sektoren wie Luftfahrt, Energie, Regierung und Telekommunikation abzielen, werden von Palo Alto Networks Unit 42 einer bisher unbekannten Gruppe namens CL-UNK-1068 zugeschrieben.

Vielseitige Angriffswerkzeuge

Die Angreifer nutzen eine Vielzahl von Werkzeugen, darunter maßgeschneiderte Malware und modifizierte Open-Source-Utilities. Diese ermöglichen es ihnen, sowohl in Windows- als auch in Linux-Umgebungen eine dauerhafte Präsenz aufrechtzuerhalten. Zu den eingesetzten Tools gehören Godzilla, ANTSWORD und Xnote, die als Web-Shells und Linux-Backdoors fungieren.

Angriffsmethoden und Ziele

Typische Angriffsketten beinhalten die Ausnutzung von Webservern zur Installation von Web-Shells und das seitliche Bewegen zu anderen Hosts. Ziel ist es, Dateien wie “web.config” und “.dll” zu stehlen, um Anmeldeinformationen zu erlangen oder Schwachstellen zu entdecken. Die Angreifer verwenden auch legitime Python-Executables für DLL-Side-Loading-Angriffe.

Datendiebstahl und Verschleierung

Die Bedrohungsakteure nutzen Mimikatz, um Passwörter aus dem Speicher zu extrahieren, und verwenden WinRAR, um relevante Dateien zu archivieren. Diese werden dann Base64-codiert und über Web-Shells exfiltriert, ohne Dateien direkt hochzuladen.

Fazit

Die Aktivitäten von CL-UNK-1068 zeigen eine bemerkenswerte Vielseitigkeit und deuten stark auf Spionage als Hauptmotiv hin. Die Nutzung von Open-Source-Tools und die Fokussierung auf den Diebstahl von Anmeldeinformationen unterstreichen die Bedrohung, die von dieser Gruppe für kritische Infrastrukturen ausgeht.

Quelle: https://thehackernews.com/2026/03/web-server-exploits-and-mimikatz-used.html

Und...wetsch das Cookie ha öder nöd ?

Und...wetsch das Cookie ha öder nöd ? And...do you want the cookie or not ?

And...do you want the cookie or not ?

Comments are closed.